WiFi "Krack" Sikkerhetsproblem i WPA2: Hva du trenger å vite

Den 16. oktober 2017 ble det funnet en KRACK-sårbarhet i WPA2 - den vanligste sikkerhetsmetoden som ble funnet i de fleste trådløse rutere som ble utgitt siden 2004. Naturen tillater hackere å infiltrere en helt sikker WiFi-forbindelse uten offerets kunnskap til det er for sent for dem å gjøre noe med det. For å gjøre saken verre, bruker de aller fleste trådløse enheter WPA2 til å forhandle inn i et nettverk.

Og historien er ikke over: det kan ta noen år å fullstendig redusere skadene, uansett hvor mye innsats programvareprodusenter som Apple og Microsoft gjør for å lappere sine systemer.

Hvordan KRACK-sikkerhetsproblemet fungerer

For å forstå Krack sårbarhet (som det kalles i media, kort for "Key Reinstallation Attack"), må vi først vite hvordan WPA2 fungerer. For å godkjenne en enhet på nettverket, går både ruteren og enheten gjennom en fire-trinns prosess, kjent som en fireveis håndtrykk. La oss forklare dette litt mer detaljert siden mange utsalgssteder får denne prosessen feil:

- Ruteren sender en rekke tall til enheten, noe som gir den muligheten til å konstruere sin egen private nøkkel som den vil kommunisere direkte med ruteren. Dette er kjent som den parvise overgangsnøkkelen (PTK).

- Enheten sender nå sin autentiseringsinformasjon gjennom en annen streng av tall som inneholder en meldingsintegritetskode - bekrefter at det faktisk er den enheten som ruteren kommuniserer med - etterfulgt av en autentiseringskode som bekrefter at enheten har passordet for å få tilgang til nettverket .

- Ruteren vil ved mottak av den forrige informasjonen svare med en gruppe temporal nøkkel (GTK) som brukes til kringkasting.

- Enheten, som mottar GTK, svarer med en bekreftelse ping, som effektivt kommer inn i nettverket.

Prosessen er litt mer komplisert enn jeg beskrev det, men for vår neste forklaring er det nok.

Hackere som vil utnytte sikkerhetsproblemet, er i stand til å "installere" nøklene som forhandles mellom ruteren og enheten. Det går all beskyttelse. Noen som har muligheten til å gjøre dette, kan etterligne sitt offer i vilje og motta pakker som bare er ment for deres øyne (hvis hackeren gjenoppretter PTK).

Hvordan beskytte deg selv

Så, hvis en hacker kan perfeksjonere deg uten din kunnskap, hvordan skal du beskytte informasjonen din? Teoretisk sett kan man bare koble til et WiFi-nettverk, og deretter manipulere pakker for å gjøre en betaling på dine vegne til bankkontoen.

Det første trinnet er å unngå Wi-Fi helt for følsomme ting som å logge inn på nettbankprogrammet ditt. For disse tingene kan du bruke ditt mobilnettverk. Det kan koste en krone eller to (hvis du har en dataplan som krever betaling per X mengde data overført), men i det minste vil du ha ro i at du er i et nettverk som har mer anti-hacker muskel bak det enn noen $ 40 router på en kaffebar.

Hvis du ikke kan unngå WiFi, og du må gjøre noe nå, foreslår jeg sterkt at du kobler til et virtuelt privat nettverk (VPN) før du går gjennom det. Bruke en VPN gir deg ikke nødvendigvis immunitet mot hackere, men i det minste får du litt mer beskyttelse med et ekstra lag med sikkerhet, spesielt hvis det innebærer end-to-end-kryptering. Selv om en hacker kan etterligne deg i forhold til ruteren du er koblet til, har oppgaven bare blitt mye vanskeligere fordi VPNer bruker en annen type autentisering som ofte vekter mot disse forsøkene.

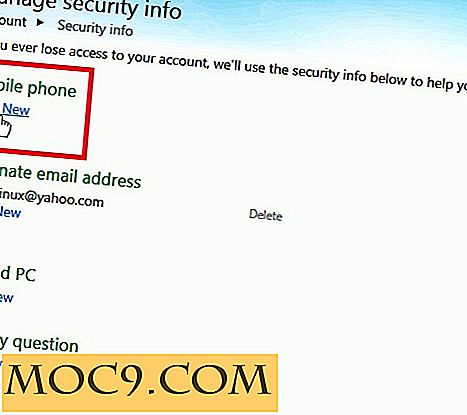

Hvis du ikke har en VPN, bare vet at du tar en risiko for å gjøre det du trenger å gjøre via WiFi. Du kan minimere denne risikoen ved å ha flerefaktorautentisering med banken din og andre programmer du bruker.

Det er ikke verdens ende, men det betyr ikke at du ikke bør være årvåken og beskytte alle dine verdifulle data så mye du kan. Disse trinnene bør følges uavhengig av om WiFi-tilkoblingen du er i, er sårbar eller ikke.

Også, siden de fleste ikke installerer oppdateringer til fastvaren på ruterne, vil det trolig ta år før dette bestemte sikkerhetsproblemet er fullstendig utfaset. Det ville ikke skade å oppdatere din egen routerens fastvare og informere dine favorittinnstillinger for å gjøre det samme!

Hva annet gjør du for å beskytte dataene dine? Fortell oss alt om det i en kommentar!