Hva å gjøre når nettsteder du stoler på, gjør omdirigeringsangrep

September 2017 var en veldig grå måned faktisk for folk som er bekymret for deres sikkerhet og personvernet til deres data. Til å begynne med ble Equifax - et stort kredittrapporteringsbureau i USA - hacket og lekket personopplysninger om 143 millioner mennesker. Da var det datalekkasje fra Amazon S3-servere. Og nå, Equifax-nettsiden for kunder som ønsker å redusere problemer med kredittenes rapport, har (igjen) blitt hacket, omdirigere folk til malware. Hva skal folk gjøre når de lider omdirigeringsangrep?

Hva er et omdirigeringsangrep?

Før vi dykker inn i hvordan omdirigeringsangrep virker, må vi snakke om litt historie:

Etter brudd på Equifax, en organisasjon som er betrodd av ulike finansinstitusjoner for å gi kredittrapporter fra millioner av mennesker over hele verden, har selskapet gjort en innsats for å prøve å rette opp situasjonen

Til tross for alt dette hadde nettsiden fortsatt svakheter som hackere tok full nytte av i etterkant av det siste kompromisset. Dette førte til at Equifaxs nettside utilsiktet omdirigere folk til en falsk Flash-oppdateringsnedlasting som ville installere adware på sine datamaskiner. Malware selv er ikke spesielt skadelig siden det bare viser annonser på Internet Explorer. Men i en annen situasjon kan ting bli mye verre.

Et omdirigeringsangrep skjer når en hacker kompromitterer et nettsted til det punktet at de besøkende blir henvist til en falsk side når de klikker på en kobling. For å gi deg et skikkelig scenario, tenk at hackere klarer å kapre Facebooks hjemmeside, slik at hver gang du klikker på en annonse, tar det deg til et tilknyttet nettsted som betaler dem hver gang de kommer på besøk. Det er et mer harmløst eksempel enn det typiske scenariet, men det oppsummerer omadresseringsangrep kortfattet. Du klikker på en lenke du stoler på å ta deg et sted, og det svinger deg et annet sted.

Hvordan hackere utfører omadressering angrep

Den enkleste måten å omdirigere noen til en annen nettside er å utnytte sårbarhetene i en nettside database. Noen ganger lar en velutført SQL-injeksjon hackeren å slippe noen ondsinnet kode inn i et nettsteds utgang.

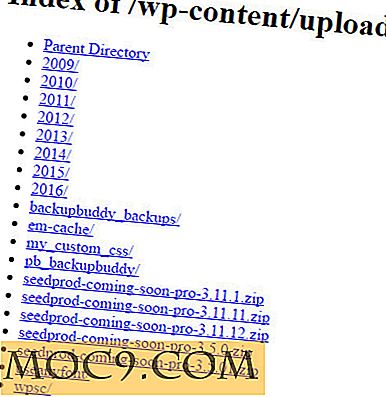

Dette er ikke alltid mulig, noe som fører til flere smarte hackere for å finne sårbarheter i programvaren som kjører nettsiden eller innholdsstyringssystemet (CMS). Noen ganger kan et sårbarhet som Apache Struts CVE-2017-5638 som gjør at folk kan utføre vilkårlig kode, oppstå.

Hva du kan gjøre for å hindre å bli et offer

Det er lett å føle seg hjelpeløs når pålitelige organisasjoner lider angrep som lett kan forebygges, og ikke ta tilstrekkelige tiltak for å rette opp situasjonen. Men det er et par ting du kan legge merke til når du surfer på nettet for å hindre deg i å falle offer for å omdirigere angrep.

For det første bør du aldri åpne "programvareoppdateringer" eller andre typer kjørbar fil fra nettsteder som ikke pleier å gi dem ut. Mens du kan forvente å få en ZIP-fil med en EXE i den eller bare en vanlig EXE fra et nettsted som Softpedia - som mange bruker for å laste ned programmer og verktøy - bør du aldri forvente at en EXE kommer fra en e-postvedlegg, en sosial medieområde, eller fra et kredittrapporteringsbyrå.

Hvis du er usikker på en EXE som du har mottatt og forventet, laster du den opp til et pålitelig nettbasert viruskontrollverktøy som VirusTotal eller Metadefender.

Uansett hvor skremmende omadresseringsangrep er, er det nyttig å huske på at de ofte vil presse deg til et annet domenenavn enn organisasjonens offisielle. Gjør en vane med å holde øye med adresselinjen mens du surfer på nettet. På et tidspunkt blir det andre natur, og du vil merke eventuelle mistenkelige endringer raskt.

Har du noen andre tips som kan hjelpe folk å beskytte seg mot omdirigeringsangrep som ligner på den samme Equifax? Gi oss beskjed om dine ideer i en kommentar!

![Deaktiver forhåndsvisning av vedlegg i e-post [Mac]](http://moc9.com/img/disable-attachment-previews-mail-icons.jpg)